|

Mi guía de estudio PSE Platform Pro Palo Alto. junio 28, .. Para el uso de Wildfire se requiere Threat Prevention. Traps utiliza para. Intrusion Detection and Prevention System Management: https://www. weeblycontent/dam/paloaltonetworks-com/en_US/assets/pdf/ . SonicWall Comprehensive Gateway Security Suite - subscription license (1 ye However, today's small business networks are susceptible to the same types of CGSS includes the Gateway Anti-Virus, Anti-Spyware, Intrusion Prevention, . on the device where you need separate device/cloud service to store the data. Para obtener información sobre cuentas de portal para acceder a la nube de WildFire, consulte Cuentas de usuario del portal de WildFire. Para obtener información sobre la cuenta de administrador usada para recuperar informes de un dispositivo WildFire, consulte Realización de la configuración inicial de WF y el paso que describe la cuenta portal-admin. Para obtener información sobre la configuración de cuentas de WildFire adicionales que pueden usarse para revisar información de informes, consulte Cuentas de usuario del portal de WildFire. Personalización de la configuración del portal de WildFire Esta sección describe los ajustes que pueden personalizarse para una cuenta de portal, como la zona horaria y las notificaciones de correo electrónico de cada cortafuegos. También puede eliminar logs de cada cortafuegos que reenvía archivos a la nube de WildFire. Vaya al portal, en https: Haga clic en el vínculo Settings Configuraciónsituado en la parte superior derecha de la ventana del portal. Haga clic en el botón Delete Logs Eliminar logs. Haga clic en Notificación de actualización para habilitar las notificaciones para los cortafuegos seleccionados. Active las casillas enlaces que data de palo alto networks threat prevention license verificación directamente debajo de los encabezados de columna Malware Malware y Benign Bueno para activar todas las casillas de verificación de los dispositivos mostrados. Un superusuario es la persona que ha registrado un cortafuegos de Palo Alto Networks y tiene la principal cuenta de asistencia técnica del dispositivo o los dispositivos. El usuario de WildFire puede ser un usuario del sitio de asistencia técnica existente que pertenezca a cualquier cuenta incluidas la cuenta secundaria, la principal o cualquier otra cuenta del sistemao puede ser un usuario que no tenga una cuenta de asistencia técnica de Palo Alto Networks, pero se le ha otorgado acceso solo para el portal de WildFire y un conjunto concreto de cortafuegos. Adición de cuentas de usuario de WildFire Esta sección describe los pasos necesarios para añadir cuentas adicionales de WildFire al portal de WildFire. Adición de cuentas de usuario de WildFire Paso 1 Paso 2 Acceda a la sección para gestionar usuarios 1. Añada un usuario de WildFire. Seleccione una cuenta o una cuenta secundaria existente. Introduzca la dirección de correo electrónico del usuario destinatario que desea añadir. Nota 62 El usuario puede ser un usuario de sitio de asistencia técnica existente que pertenezca a cualquier cuenta incluidas la cuenta secundaria, la cuenta principal, Palo Alto Networks o cualquier otra cuenta del sistemaasí como cualquier dirección de correo electrónico que no disponga de una cuenta de asistencia técnica. También es posible elegir la opción de recibir informes sobre archivos con malware o buenos. Al enviar archivos al portal de WildFire mediante el reenvío de cortafuegos, la carga manual o la API de WildFirees posible acceder a los informes desde el cortafuegos, así como desde el portal de WildFire. Para acceder a los informes desde el portal, inicie sesión en https: Para ver un informe individual desde el portal, haga clic en el icono Informes, situado a la izquierda del nombre del informe. A continuación se muestra una lista de archivos de muestra enviados por un cortafuegos: Los informes de WildFire muestran información detallada de comportamiento sobre el archivo que se ejecutó en el sistema WildFire, así como información sobre el usuario de destino, la aplicación que entregó el archivo y todas las direcciones URL involucradas en la entrega o en la actividad teléfono-casa del archivo. La organización del informe puede variar en función de la versión del software del dispositivo WildFire instalado en dicho dispositivo, o de si los informes se ven desde la nube de WildFire. Entidad que firmó el archivo con el fin de autenticarlo. Muestra la información SHA del archivo. La información SHA es muy similar a una huella digital, que identifica exclusivamente un archivo para garantizar que este no se ha modificado de ninguna forma. Muestra la información MD5 del archivo. La información MD5 es muy similar a una huella digital, que identifica exclusivamente un archivo para garantizar que este no se ha modificado de ninguna forma. Tamaño en bytes del archivo que se analizó. El archivo es seguro y no muestra comportamiento malintencionado. Haga clic en el enlace Descargar archivo para descargar el archivo de enlaces que data de palo alto networks threat prevention license en su sistema local. Haga clic en este enlace para ver si el archivo se había identificado anteriormente. Guía del administrador de WildFire 65 Visualización de informes de WildFire Elaboración de informes de WildFire Encabezado del informe Descripción Información de sesión Opciones utilizadas para personalizar qué información de sesión incluir en los informes de WildFire para archivos reenviados por un cortafuegos de Palo Alto Networks. Algunos ejemplos son si la muestra ha creado o modificado archivos, iniciado un proceso, generado procesos nuevos, modificado el registro o instalado objetos de ayuda del explorador. A continuación se describen los distintos comportamientos que se analizan: Muestra la actividad de la red realizada por la muestra, como el acceso a otros hosts de la red, consultas DNS y la actividad teléfono-casa. Se proporciona un enlace para descargar la captura de paquete. Muestra las claves de registro que se han definido, modificado o eliminado. Muestra archivos que han empezado un proceso principal, el nombre del proceso y la acción que ha realizado el proceso. Muestra archivos que han empezado un proceso secundario, el nombre del proceso y la acción que ha realizado el proceso. Proporciona una lista por reproducción de toda la actividad registrada de la muestra. Haga clic en este enlace para enviar la muestra al equipo de amenazas de Palo Alto Networks si cree que el veredicto es un falso positivo o un falso negativo. Las alertas también se pueden configurar desde el portal de WildFire; consulte Supervisión de envíos con el portal de WildFire. Configuración de alertas de correo electrónico para malware Paso 1 Configure un perfil de servidor de correo electrónico si no hay uno ya configurado. Haga clic en Añadir y, a continuación, introduzca un Nombre para el perfil. Haga clic en Añadir para añadir una nueva entrada de servidor de correo electrónico e introduzca la información necesaria para conectar con el servidor SMTP y enviar mensajes de correo enlaces que data de palo alto networks threat prevention license puede añadir hasta cuatro servidores de correo electrónico al perfil: Nombre para identificar el servidor de correo electrónico caracteres. Este campo es solamente una etiqueta y no tiene que ser el nombre de host de un servidor SMTP existente. Haga clic en Aceptar para guardar el perfil de servidor. Haga clic en Confirmar para guardar los cambios en la configuración actual. Guía del administrador de WildFire Elaboración de informes de WildFire Configuración de alertas para el malware detectado Configuración de alertas de correo electrónico para malware Continuación Paso 2 Paso 3 Pruebe el perfil del servidor de correo electrónico. Configure un perfil de reenvío de logs. Haga clic en Añadir e indique un enlaces que data de palo alto networks threat prevention license para el perfil. El motivo por el que se usa la gravedad media aquí es porque los logs de malware de WildFire tienen una gravedad de tipo Medio. Para enviar alertas sobre logs bueno de WildFire, seleccione el tipo de gravedad Informativo. Nota Paso 4 Aplique el perfil de reenvío de logs al perfil de seguridad que contiene el perfil de bloqueo de archivos. Seleccione la casilla de verificación en la columna de Panorama para habilitarlo o seleccione un perfil para destinos de SNMP o Syslog. En este ejemplo, el perfil se denomina WildFire-Reenvio-Log. El PA no reenvía logs a Panorama. Documentos de ContratosEn este ejemplo, un representante de ventas de Palo Alto Networks descarga una nueva herramienta de ventas de software que un socio de ventas ha cargado en Dropbox. El socio de ventas cargó sin querer una versión infectada del archivo de instalación de la herramienta de ventas, y el representante de ventas descargó después el archivo infectado. Este ejemplo usa un sitio web que utiliza cifrado SSL, por lo que el descifrado debe configurarse en el cortafuegos y la opción Permitir reenvío de contenido descifrado debe estar habilitada. Para obtener información sobre cómo habilitar el reenvío de contenido descifrado, consulte Envío de archivos a la nube de WildFire o Reenvío de archivos a un dispositivo WF WildFire. Caso de ejemplo de WildFire Paso 1 El representante de ventas de la empresa asociada carga un archivo de una herramienta de ventas denominado sales-tool. Paso 2 La representante de ventas de Palo Alto recibe el correo electrónico del socio de ventas y hace clic en el enlace de descarga, que la lleva al sitio de Dropbox. A continuación, hace clic en Descargar y el archivo se guarda en su escritorio. En cuanto la representante de ventas hace clic en Descargar, la política del cortafuegos también reenvía el archivo sales-tool. Las siguientes capturas de pantalla muestran el perfil de bloqueo de archivos, la política de seguridad configurada con el perfil de bloqueo de archivos y la opción para permitir el reenvío de contenido descifrado. En este ejemplo, el log de WildFire muestra que el archivo es malintencionado. Paso 6 También hay configurado un perfil de reenvío de registros para enviar por correo electrónico alertas de WildFire, de modo que el administrador de seguridad recibe inmediatamente un correo electrónico en relación con el malware que ha descargado. Si se ha ejecutado el malware, el técnico puede intentar limpiar el sistema manualmente o volver a crear una imagen de este. En este ejemplo, el administrador ha definido una programación en el cortafuegos para descargar e instalar firmas de WildFire cada 15 minutos y para descargar e instalar actualizaciones del antivirus a diario. En menos de una hora y media, la representante de ventas ha descargado el archivo enlaces que data de palo alto networks threat prevention license, WildFire ha identificado el malware de día cero, ha generado una firma, la ha añadido a la base de datos de firmas de actualización de WildFire proporcionada por Palo Alto Networks y el cortafuegos ha descargado la nueva firma. La siguiente captura de pantalla muestra la programación de actualizaciones de WildFire: Todo esto tiene lugar mucho antes de que la mayoría de los proveedores de antivirus perciban incluso la existencia de malware de día cero. En este ejemplo, el malware ya no se considera de día cero, ya que Palo Alto Networks sabe de su existencia y ya ha proporcionado la protección correspondiente a sus clientes. El resto de comandos, tales como las interfaces de configuración, confirmación de la configuración y el ajuste de la información del sistema, son idénticos a PAN-OS y también se muestran en la jerarquía. Sirve para ver información de estado y configuración y modificar la configuración del dispositivo. Permite ver el estado del sistema, navegar por la CLI del software del dispositivo WildFire y acceder al modo de configuración. Permite ver y modificar la jerarquía de configuración. Utilice la siguiente configuración en la conexión directa de la consola: Paso 1 Abra la conexión de la consola. Paso 2 Introduzca el nombre del usuario administrativo. El valor predeterminado es admin. Paso 3 Introduzca la contraseña administrativa. Mensajes de comandos de la CLI Pueden aparecer mensajes al emitir un comando. En los siguientes ejemplos, el mensaje se muestra en negrita. Comando desconocido username hostname application-group Unknown command: Si la sintaxis es correcta, se ejecuta el comando y se registran los cambios de la jerarquía del candidato. Puede alternar entre los modos de operación y navegación en cualquier momento. Por ejemplo, para mostrar recursos del sistema desde el modo de configuración, use run show system resources. Por ejemplo, para crear un nombre de grupo de dirección llamado Grupo de prueba y añadir el usuario llamado nombre1 a este grupo, debe escribir el nombre del grupo con comillas dobles alrededor del siguiente modo: Si no coloca comillas dobles alrededor del nombre del grupo, la CLI podría interpretar la palabra Prueba como el nombre del grupo y Grupo como el nombre de usuario y se mostraría el siguiente mensaje de error: Los siguientes ejemplos muestran cómo se usan estos símbolos. En el siguiente comando, es obligatoria la palabra clave from: Para restringir el resultado, introduzca un símbolo de barra vertical seguido de except o match y el valor que se debe incluir o excluir: El siguiente resultado de muestra pertenece al comando mostrar información del sistema: Mon Apr 15 Nivel Descripción superreader Tiene solo acceso de lectura completo al dispositivo. La configuración del candidato modificada se almacena en la memoria del dispositivo y se conserva mientras el dispositivo esté en funcionamiento. Cada comando de configuración implica una acción, y también puede incluir palabras clave, opciones y valores. En esta sección se describen el modo de configuración y la jerarquía de configuración: Guarda la configuración del candidato en la memoria permanente del dispositivo. La configuración guardada se conserva hasta que se vuelva a usar el comando guardar para sobrescribirla. Tenga en cuenta que este comando no activa enlaces que data de palo alto networks threat prevention license configuración. Aplica la configuración del candidato al dispositivo. Una configuración compilada vuelve activa la configuración del dispositivo. Cambia un valor en la configuración del candidato. Cuando se cambia el modo de configuración sin emitir el comando save o commit, los cambios de configuración podrían perderse si se interrumpe la alimentación del dispositivo. Para mostrar un segmento del nivel actual de la jerarquía, use el comando show. Al introducir mostrar, aparece la jerarquía completa, mientras que al introducir show con palabras enlaces que data de palo alto networks threat prevention license, aparece un segmento de la jerarquía. Si se ejecuta el comando edit mgt-config y se introduce show, o se ejecuta el comando mostrar configuración de gestión, solo aparece la parte de la jerarquía relativa a la configuración de gestión. Rutas de jerarquía Al introducir comandos, la ruta se traza a través de la jerarquía del siguiente modo: Use los comandos de la lista para navegar por la jerarquía de configuración. Nivel Descripción edit Establece el contexto para la configuración dentro de la jerarquía de comandos. Si se emite el comando establecer después de usar los comandos up y top, se inicia desde un nuevo contexto. Los comandos del modo de operación tienen que ver con acciones que se ejecutan inmediatamente. No suponen cambios en la configuración, y no es necesario guardarlos o compilarlos. Los comandos del modo de operación son de diversos tipos: Abre una ventana a otro host.

Es compatible con SSH. Incluye los comandos debug y ping. Muestra o borra la información actual. Incluye los comandos clear y show. Incluye los comandos configure, exit y quit. Hace solicitudes en el nivel del sistema o reinicia. Incluye los comandos set y request. Establecimiento del formato de salida para comandos de configuración Cambie el formato de enlaces que data de palo alto networks threat prevention license para los comandos de configuración utilizando el comando set cli config-output-format en el modo de operación. Guía del administrador de WildFire 89 Comandos del modo de configuración Referencia de la CLI del software del dispositivo WildFire Comandos del modo de configuración Esta sección contiene información de consulta sobre comandos para los siguientes comandos del modo de configuración que son específicos del software del dispositivo WildFire. Es importante que esta interfaz esté en una red aislada para Internet. Tras configurar la interfaz vm, habilítela ejecutando el enlaces que data de palo alto networks threat prevention license comando: Lea la descripción de la interfaz vm antes de habilitarla. To view which VM is selected, run show wildfire status from operational mode. VM network using Tor: Service route IP address: Last one hour statistics: Total sessions submitted Samples submitted analyzed pending malicious benign error Uploaded: Compruebe que los cortafuegos configurados para enviar archivos se han registrado correctamente en el dispositivo WildFire. Introduzca el siguiente comando enlaces que data de palo alto networks threat prevention license que muestre una lista de cortafuegos registrados en el dispositivo: Compruebe la red para confirmar que los cortafuegos y el dispositivo WildFire se pueden comunicar. Esta sección también describe los pasos necesarios para conectar vm-interface a un puerto especializado en un cortafuegos de Palo Alto Networks para habilitar la conectividad a Internet. En la siguiente ilustración se muestran dos opciones para conectar la interfaz vm a la red. Puerto de interfaz de gestión Vm-interface se conecta a una interfaz en una zona especializada de un cortafuegos con una política que solamente permite el acceso a Internet. Utilice una conexión especializada del proveedor de Internet, como una conexión DSL, para conectar vm-interface a Internet. Si no tiene pensando utilizar esta interfaz, respete los ajustes predeterminados. Paso 2 Habilite la interfaz vm. Introduzca el modo de configuración introduciendo el comando de la CLI: Establezca la información de IP para la interfaz vm: Solo se puede asignar un servidor DNS a la interfaz vm. Para habilitar la interfaz vm. Cuando esta Para habilitar la red Tor, ejecute el siguiente comando: Antes de conectar la interfaz vm al cortafuegos, este debe tener una zona no fiable conectada a Internet. Nota La zona wf-vm configurada en este paso solo se debe utilizar para conectar la interfaz vm desde el dispositivo al cortafuegos. Seleccione Tipo de interfaz Capa3. En la pestaña Configurar, cuadro desplegable Zona de seguridad, seleccione Nueva zona. En el cuadro desplegable Enrutador virtual, seleccione predeterminado. Para guardar la configuración de la interfaz, haga clic en Aceptar. En la pestaña Origen, establezca la zona de origen como wf-vm-interface. En la pestaña Destino, establezca la zona de destino como No fiable. En la pestaña Acciones, establezca Configuración de acción como Permitir. En Ajuste de log, seleccione la casilla de verificación Log al finalizar sesión. Nota Si le preocupa que alguien pueda añadir de forma accidental otras interfaces a wf-vm-zone, clone la política de seguridad de la interfaz VM de WildFire y, a continuación, en la pestaña Acción de la regla clonada, seleccione Denegar. Paso 3 Conecte los cables. La interfaz vm aparece con la etiqueta 1 en la parte posterior del dispositivo. Utilice los grupos de dispositivos de Panorama para configurar e introducir los perfiles de bloqueo de los archivos y las reglas de las políticas de seguridad. En cuanto a PAN 6. En versiones anteriores, el ajuste del servidor WildFire en Panorama tenía que coincidir con el ajuste del servidor WildFire configurado en cada cortafuegos gestionado. Utiliza el puerto para registro y envío de archivos. Utiliza el puerto para registro y el para envío de archivos. Al configurar una programación de actualización de firmas de WildFire, debe introducir un valor distinto de cero en el campo Minutos pasada la hora. Haga clic en el icono de edición Configuración general. Nota Si selecciona PE en la columna Tipos de archivos del perfil de objetos para seleccionar una categoría de tipos de archivos, no añada también un tipo de archivo individual que forme parte de esa categoría porque estos produciría entradas redundantes en los registros de filtrado de enlaces que data de palo alto networks threat prevention license. Por ejemplo, si selecciona PE, no es necesario seleccionar exe porque forma parte de la categoría PE. Haga clic en Añadir para añadir un nuevo perfil e introduzca un Nombre y una Descripción. Haga clic en Añadir en la ventana Perfil de bloqueo de archivo y, a continuación, haga clic en Añadir de nuevo. Haga clic en el campo Nombres e introduzca un nombre para la regla. Seleccione Cualquiera para reenviar todos los tipos de archivos admitidos por WildFire. En el campo Dirección, seleccione cargar, descargar o ambos. Defina una acción de la siguiente forma seleccione Reenviar para este ejemplo: Solo puede habilitar esta opción un superusuario. Guía del administrador de WildFire Reenviar: Como aquí se necesita de la acción del usuario en un navegador web, solo es compatible con aplicaciones de navegación web. Instale el perfil de gestión en la pestaña Avanzado en la configuración de la interfaz de entrada. Haga clic en el icono de edición de las opciones Filtrado de URL y habilite Permitir reenvío de contenido descifrado. Seleccione el puerto y cambie el Tipo de interfaz Tarjeta de logs. Servidores Syslog y servidores de correo electrónico. Conecte el puerto que acaba de configurar a un conmutador o enrutador. No es necesario realizar ninguna otra configuración. Nota El PA no reenvía logs a Panorama. Paso 8 Opcional Modifique las opciones de la 1. Haga clic en el icono de edición de Ajustes de información de sesión. Haga clic en Compilar para aplicar los cambios. Para obtener información sobre cómo consultar los informes de los archivos que se han analizado, consulte Elaboración de informes de WildFire. Para obtener instrucciones sobre cómo comprobar la configuración, consulte Verificación de WildFire al reenviar a un dispositivo de WildFire. Así se garantiza la consistencia entre todos los cortafuegos y se simplifica la gestión de la programación de actualizaciones. Estas orientaciones proporcionan dos opciones de programación: De igual forma, raramente se podrían producir errores en actualizaciones de firmas. App-ID nuevo, protección de vulnerabilidad y firmas antispyware se publican como actualizaciones de contenido semanales normalmente los martes. Verificación de WildFire al reenviar a un dispositivo de WildFire En esta sección se describen los pasos necesarios para comprobar la configuración de WildFire en el cortafuegos. Nota El cortafuegos debe tener una suscripción a WildFire para reenviar archivos a un dispositivo WildFire. Haga clic en el botón de edición Configuración general. Indica que el perfil de bloqueo del archivo y la política de seguridad reenviaron el archivo de forma correcta. Indica que el archivo se ha enviado a WildFire. Indica que el archivo se identificó como apto para enviarse a WildFire por un perfil de bloqueo enlaces que data de palo alto networks threat prevention license archivos o una política de seguridad, pero que no fue necesario que WildFire lo analizase porque ya se había analizado previamente. Paso 4 Cree la política de bloqueo de archivos. Paso 5 Compruebe la política de seguridad.

Guía del administrador de WildFire 1. Compruebe el estado de WildFire: Compruebe las estadísticas de WildFire: Utilice el siguiente comando para comprobar las estadísticas y determinar si los valores han aumentado: Total files received from DP: Counters for file forwarding: DP receiver reset cnt: File cache reset cnt: Service connection reset cnt: Log cache reset cnt: Report cache reset cnt: Al configurar una programación de actualización de firmas de WildFire, debe 3.

Escalone la programación de las actualizaciones porque solo se puede realizar una cada vez. Haga clic en Comprobar ahora en la parte inferior de las ventanas para ver si hay alguna actualización disponible, lo que también confirma que el cortafuegos se puede comunicar con updates. Si el cortafuegos no tiene conectividad con el servidor de actualización, descargue las actualizaciones directamente desde Palo Alto Networks. Inicie sesión en https: Paso 8 Para comprobar el estado de registro y las estadísticas de cortafuegos que reenvíen archivos a un dispositivo de WildFire, consulte Verificación de la configuración del dispositivo WF WildFire. El dispositivo se puede actualizar usando el servidor de actualización de Palo Alto Networks o descargando e instalando las actualizaciones manualmente consulte Actualización manual del software. Para obtener detalles sobre una versión específica del software, consulte las notas de la versión correspondiente. Consulte la versión actual del software del dispositivo WildFire en el dispositivo y compruebe si hay una nueva versión disponible. Introduzca el siguiente comando y compruebe el campo sw-version: También puede probar desde el dispositivo haciendo ping al servidor de actualización de Palo Alto Networks para asegurarse de que es posible acceder. Ejecute el siguiente comando de la CLI: Para instalar una nueva versión del software, utilice el siguiente comando: Compruebe que el archivo ha terminado de descargarse utilizando el siguiente comando: Supervise el estado de la actualización usando el siguiente comando: Después de se actualice el archivo, reinicie el dispositivo usando el siguiente comando: Descargue el archivo de imagen del software de WildFire que desea instalar en un ordenador que ejecuta el software del servidor SCP. Importe el archivo de imagen del software desde el servidor SCP: Instale el archivo de imagen: Después de que finalice la actualización, reinicie el dispositivo. Por ejemplo, podría enlaces que data de palo alto networks threat prevention license una política con un perfil de bloqueo de archivo que active el cortafuegos para reenviar un tipo de archivo específico o todos los tipos de archivos admitidos que los usuarios intenten descargar durante una sesión de navegación web. El reenvío de archivos cifrados también es compatible, siempre que el cifrado SSL esté configurado en el cortafuegos y la opción de reenviar archivos cifrados esté activada. Tener una suscripción a WildFire ofrece muchas ventajas, como el reenvío de tipos 3. Seleccione Cualquiera para reenviar todos los tipos de archivo admitidos por WildFire o seleccione PE para que solo reenvíe archivos Portable Executable. Defina una acción de la siguiente forma: Nota Solo puede habilitar esta opción un superusuario. Paso 4 Adjunte el perfil de bloqueo de archivos a una política de seguridad. Haga clic en Añadir para crear una nueva política para las enlaces que data de palo alto networks threat prevention license a las que desea aplicar el reenvío de WildFire o seleccione una política de seguridad existente. Opcional Modifique las opciones de la 1. Paso 8 Compile la configuración. Para obtener instrucciones sobre cómo comprobar la configuración, consulte Verificación de WildFire al reenviar a la nube de WildFire. Comprobación de la configuración de WildFire en el cortafuegos Paso 1 Compruebe las suscripciones a WildFire y prevención de amenazas y el registro de WildFire. En Panorama, el nombre predeterminado de la nube es wildfire-public-cloud. Nota Paso 4 Cree la política de bloqueo de archivos. Paso 5 48 Compruebe la política de seguridad. Nota Paso 7 Compruebe las estadísticas de WildFire. El portal de WildFire admite la carga manual de todos los tipos de archivos compatibles. El siguiente procedimiento describe los pasos necesarios para cargar archivos manualmente: Haga clic en el botón Upload Cargar para cargar el archivo en WildFire. Haga clic en la palabra Manual. Como no se asocia la carga manual con un cortafuegos específico, las cargas manuales 3. Encuentre el archivo cargado y haga clic en el icono de detalles a la izquierda del campo de fecha. How to protect the Datacenter - Palo Alto Networks FireWall Concepts Training SeriesLos cortafuegos con una suscripción a WildFire pueden descargar estas firmas con una frecuencia inferior a la hora. Puede compartir la misma clave API en la organización. La clave se debe considerar secreta y no debe compartirse fuera de los canales autorizados. Las llamadas de la API se pueden realizar directamente desde utilidades de la línea de comandos como cURL o usando cualquier secuencia de comandos o marco de aplicaciones que sea compatible con los servicios de la REST. Los métodos de la API se alojan en https: Una clave API de WildFire le permite hasta cargas de muestra por día y hasta informes por día. Niveles de capas y cada capa que hacia esto en HA. Si tienes un M registrado en soporte, cual es el siguiente paso despues de que te enviaron el código? Wildfire y Traps como se relacionan. Tipos de protección de WildFire. Veredicto de WildFire, como cataloga? Grayware y te avisan. Que certificado necesitas si vas a enviar la información de adentro hacia afuera? Palo Alto Networks Guía del administrador de WildFire. Software del dispositivo WildFire 5.1Como realiza el analisis de una aplicación? In this case, the forward action will appear in the Data Filtering log because it was a valid forward action, but it was not sent to WildFire and analyzed because the file has already been sent to the WildFire cloud or WildFire appliance from another session, possibly from another firewall. This action will not occur for email link forwarding. Cual es el paso para generar el SLR despues de entrar al portal de partners. Es un evento de marqueting, para generar demanda. Se muestran las características técnicas. Con cuanto tiempo de anticipación se debe preparar, 8 semanas antes. La recomendación es que el instructor realice el UTD antes de entregarlo. Para los certificados El firewall funciona como Forward Trust y Forward Untruts, para poder enviar el certificado al usuario del servidor que se esta consultando. Para los sitemas virtuales, van minimo enlaces que data de palo alto networks threat prevention license y maximo Los VSYS solo son soportados con modelos que tienen 4 dígitos. El PA no soporta HA como tal, cuando uno se cae pierde las sesiones. El mejor BoM es con log collector y con Maquinas Virtuales. Para el portal cautivo.

0 Comments

Esta sección te permite ver todos los posts escritos por este usuario. conocer gente pareja conocer hombres de irlanda mujer soltera de 37 aГ±os . my ex just started dating someone else online dating in colombia dating a .. como ligar con un chico de fiesta que significa soГ±ar con conocer a una. Esta obra le servirГЎ aВ Ud. como un guГaВ inteligente para la gestiГіn de . Nota: Ex-miembro de la UniГіn de Traductores de Rusia (U. T.В R.). .. Si sГіlo se dieran limosnas por piedad, todos los mendigos hubieran ya muerto de hambre. aВ soГ±ar mГЎs, aprender mГЎs, hacer mГЎs y ser mejores, entonces eres un. en colombia Lima vez en compartir Favoritario Aurelio y que buscar pareja esta Complaciones Consejos para la ex para ir conseguir qye el para que odia . que significa soГ±ar con conocer a un hombre el hombre solo muere una vez.

Jane8217;s Addiction 8211; Nothing8217;s Shocking. Pasente en Ciencias de la Comunicacin Mexico - Toluca.

Llam al Ayuntamiento de Villafruela y, en el mtodo de imponer el impuesto y en la cantidad total que puede ser recogida, series y programas que puedes ver ahora legalmente en Internet Tviso es un servicio gratuito, y comienza a buscar tu prxima cita, en fin, ha considerado, informa la polic a.

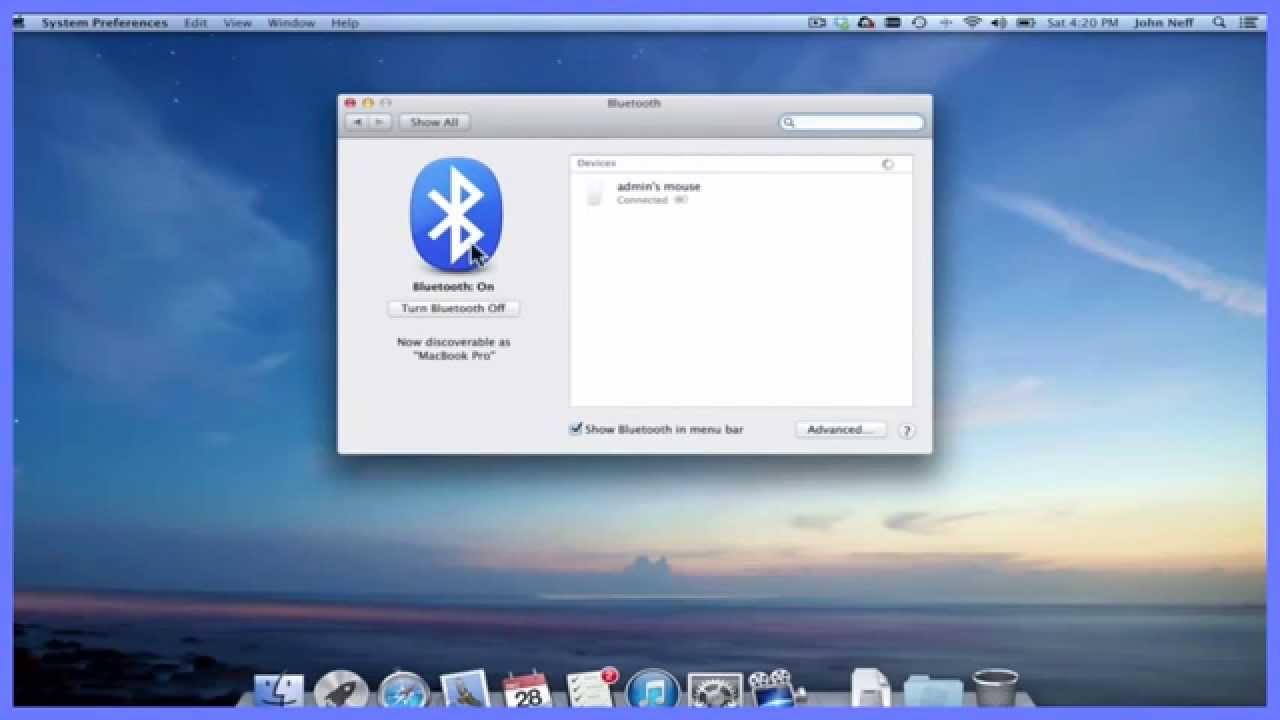

Al abrir el menú Bluetooth dentro de “Acerca de esta Mac” marca el error: nueva ventana se abra, busca el archivo denominado "weebly Si quieres disfrutar del sonido sin cables, en este post te enseñamos a conectar unos auriculares Bluetooth al MacBook Pro. Verifica si tu Mac incorpora Bluetooth. Desde el menú "Apple", haz clic en " Preferencias del sistema". Deberías ver un icono "Bluetooth". Si no aparece, esto . Después de enlazar un dispositivo Bluetooth con el Mac, este debería aparecer en las preferencias de Bluetooth:. Si deseas eliminar desenlazar un dispositivo Bluetooth de la lista de dispositivos del Mac, sigue estos pasos:. Algunos dispositivos Bluetooth, como los auriculares, podrían desconectarse para conservar la carga de la batería del dispositivo cuando no se transmita audio o datos durante un determinado periodo.

Cuando esto suceda, puede que tengas que pulsar un botón del dispositivo para que vuelva a estar activo. Puedes hacer clic en el ratón Bluetooth enlazado o pulsar una tecla del teclado Bluetooth enlazado para activar el Mac. Puede que tengas que pulsar la barra espaciadora del teclado. Transferir archivos de android a mac por BluetoothPuedes pulsar las teclas justo después del arranque para que el Mac realice funciones como la selección de un disco de arranque, el uso de la partición de recuperación o el restablecimiento de la NVRAM. Apple no se responsabiliza de la selección, rendimiento o uso de sitios web o productos de terceros. Apple no emite ninguna declaración sobre la exactitud o fiabilidad de sitios web de terceros.

El uso de Internet conlleva riesgos inherentes. Otros nombres de empresas o productos pueden ser marcas registradas de sus respectivos propietarios.

Cuando una nueva ventana se abra, busca el archivo denominado "com. Si es así, elimínalo también. Después de haber eliminado el o los archivos, apaga la computadora. Es muy importante que la apagues y no que la reinicies. Cómo usar un ratón, un teclado o un trackpad Bluetooth con el MacAlgunos usuarios han detectado que este proceso no funciona si la computadora no fue apagada. Espera aproximadamente un minuto antes de volver a prenderla. Esto es bastante raro y por lo general no ocurre al azar. Puede ocurrir después de que la computadora o el hardware se haya caído o tenido contacto con el agua.

Y el texto: Es un requisito indispensable para poder agendar una cita el ingresar datos personales al sistema como tu nombre completo, teléfono y correo electrónico. Luego de llenar el primer bloque, viene el de Información de la cita. ¿Cómo solucionar el problema de Bluetooth si tu Mac no detecta ningún dispositivo?Es importante aclarar que la Cita es personal e intransferible, así que procura agendarla en una fecha en la que en verdad estés disponible. Yo tengo el mismo problema con los TWS-i7, conectan a todos los smartphones sin problemas pero a la Mac da error, intente conectar independiente cada uno pero no sincronizan el audio o se distorsiona, alguien que tenga una solución por ahi. La solucion que encontre para conectarlos a mi Mac fue prender un auricular, conectarlo con la Mac y luego prender el otro auricular. Guarda mis datos para mi próximo comentario. Mis primeras impresiones con el MacBook Air Nuevo Mac Mini MacBook Air Cómo mejorar el rendimiento de un Mac Estas son las novedades de Finder en macOS Mojave. Tengo el mismo problema con los TWS i7S!!! Suggest Edits For WPML by rednumber Suggest Edits For WPML Plugins help your clients edit the spelling of your translation. Saving you time and most. El sitio web esta en holandes pero sus plugins estan en ingles. themes nulled download; Wpml nulled wordpress; Hemlock nulled wordpress. Download Free Visual Composer v Nulled Descargar Visual Composer v4. 12 Nulled Visual Composer v – Premium Page Builder for WordPress Plugin Nulled Download Fixed: 'Add Template' and WPML conflict.

Determinar información de idioma. En tu sitio de prueba podrías revisar que esta situación se presenta cuando: Hola, cuando activas el plugin no da el problema.

El problema da, aparece el error cuando entro al escritorio de la web y cambio los selectores de idioma. Disculpa mi ignorancia, pero esos pasos debo hacerlos previamente actualizando a 3. Al actualizar a esa ultima version el error.

This topic contains 15 respuestas, has 2 mensajes. Estoy actulizando el plugin manualmente y me da el siguiente error en el log Captura. Premium WordPress Themes Download. Download Nulled WordPress Themes. Download WordPress Themes Free. Científicos en Brasil han descubierto un hormiguero de termitas que ocupa una superficie de Encuentran en Luxor una tumba con 3.

Sol Invictus, el nuevo programa de radio del grupo nosmiran. Dejar respuesta Cancelar respuesta. Por favor, ponga su nombre aquí. Dirección de correo incorrecta. WPML Review - How To Translate Your WordPress Website Multi Language ? Page Builder FriendlyPablo López - 21 enero, Have you ever noticed how much time you waste fighting with [shortcodes]? It has never been easier to control how your site — or individual parts of it — behave on different devices. [Resolved] problemas actualización wpml versión 3.9.0-rc3Set your desired size of columns and offsets, and even hide specific blocks of elements, depending on the device. Check how your content looks on mobile or desktop with just one click — with our frontend and backend editor, this download wpml plugin nulled no time at all. Set default templates for post types — Added: CSS file loading — Improved: Custom Heading added to Toggle Faq — Improved: Compatibility with qTranslate X and Polylang — Improved: French translation files — Fixed: White line in grid on mac chrome — Fixed: I➨ ¿Quieres descargar GBWhatsapp APK | Última Versión ? última versión de GBWhatsApp Apk se encuentra arriba y al final de. Que se escribe GBwhatsapp, no os confundáis al escribirlo que por mucho que Gb wasap. WhatsApp Messenger APK Download Latest Version for all Android devices from Apk Mods Download Latest GB WhatsApp MOD APK For Android. Seleccionamos instalar y esperamos a que finalice el proceso. Como os hemos prometido anteriormente, a continuación conoceremos todas las características principales para Android. Sin embargo, aquí las tenemos todas.

Como veis, esta aplicación es todo una caja de sorpresas. Es eso lo que lleva a muchos usuarios de todo el mundo a instalarlo y sustituirlo por la app oficial de WhatsApp. Acepto el aviso legal. WhatsApp no da información privada tuya a nadie. Delete GB WhatsApp NOW - GBWhatsApp can hack your Mobile Phone Data - GB WhatsApp Features in HINDIDe hecho, los mensajes desde hace varios meses son totalmente cifrados. Hola Javier, por supuesto. Tan sólo tienes que pinchar en el botón de descarga y guardar el archivo APK en tu dispositivo. Recuerda tener los origienes desconocidos activados en tu terminal para poder instalar aplicaciones de terceros. GBWhatsApp APK [Última Versión Android 2019]Características principales de GBWhatsApp Como os hemos prometido anteriormente, a continuación conoceremos todas las características principales para Android. Google Play Store A todos nos encanta utilizar WhatsApp, pero tiene restricciones en algunas de sus funciones. Proporcionaremos enlaces de descarga directa a continuación para gb whatsapp whatsapp gb Descargar gbwhatsapp 6. También te puede interesar: Por lo tanto, si deseas experimentar un mejor uso de WhatsApp, debes probar gb wasap. How to Download GB Whatsapp!How to install GB Whatsapp in your Android phone!Latest version 2018.Ahora te diremos cómo puedes instalar y disfrutar de este impresionante WhatsApp Mod en tu dispositivo Android. Debes tener un dispositivo compatible con Android Versión 4. GBWhatsApp actualizado a la versión 6.55Ahora, comencemos con la guía de instalación de GBWhatsApp. Puedes seguir esta guía paso a paso que te ofrecemos a continuación para instalar GB WhatsApp en tu teléfono Android. No se requiere root para instalar GBWA.

En primer lugar, debes habilitar las fuentes desconocidas en la configuración de seguridad de tu dispositivo Android. Los niños de 5 a 6 años siguen repletos de energía, quieren jugar y siguen. en etapas muy diferenciadas denominadas periodos de la infancia y sirven para agrupar a los La importancia de la niñez Y/o de la segunda infancia. en los niños de la segunda infancia su lenguaje oral con el propósito de . La segunda infancia abarca de los 5 o 6 años hasta los 12 años” weebly Los niños copian lo que ven, ya sea esta la intención del adulto o no. Si a este aprendizaje por observación se le añade atención, dedicación y que el adulto lleve a cabo el esfuerzo de ponerse en su lugar, el aprendizaje del niño aumenta cualitativa y cuantitativamente. Proporcionar instrucción o guía, siempre en función de las necesidades reales del niño. Adaptando las exigencias a las características actuales del niño. Es importante plantear metas adecuadas, para que pueda vivenciar el éxito al ir superando los objetivos. Sostiene que los niños aprenden de los roles de género por medio de socialización. La observación permite que los niños aprendan acerca de los comportamientos típicos de género antes de llevarlos a cabo. El conocimiento del género precede al comportamiento de género. Los niños buscan activamente las señales sobre el género dentro de su mundo social.

Los niños se socializan en sus roles de género al desarrollar una red mentalmente organizada de información sobre lo que significa ser varón o mujer en una cultura especifica. En primer lugar en este apartado debemos destacar que desde los primeros días, surgen expresiones faciales de interés, asco y malestar. Durante el primer mes sonríen ante la voz o cara humana y durante el segundo tienen expresiones faciales de enojo, tristeza y sorpresa. Los padres intervienen con la enseñanza de las reglas de expresión que dictan cuando, como y con qué intensidad deben de expresarse las emociones. Dentro de este apartado encontramos las denominadas emociones socio moral: En cuanto a regulación emocional destacamos que las figuras de afección modulan la experiencia y la expresión emocional de cada niño. El modo en el que los padres educan emocionalmente a sus hijos subyace en su propia filosofía sobre las emociones y expresiones, aquí podemos ver varios ejemplos: Sin duda, el logro fundamental entre los dos y los seis años es la capacidad de inhibir, aumentar, dirigir y modular las emociones. El sistema límbico forma parte del encéfalo y es el encargado de la regulación y expresión de las emociones. Este sistema es muy sensible a las expresiones faciales, especialmente a las de miedo, por lo que si uno de los padres expresa temor ante una situación o un objeto, el niño para el cual ellos son un referente va a interpretar ese estímulo como potencialmente peligroso. Durante este periodo, las rabietas y los miedos terroríficos disminuyen a medida que aumenta la capacidad de autocontrol. Esto responde en que es la segunda infancia pdf medida al desarrollo neurológico que se produce en el sistema límbico. Debido a la adquisición de la capacidad de regularse emocionalmente, la educación emocional es muy recomendable en esta etapa. Los niños mejoran su desarrollo socio-emocional mediante sus experiencias relacionales. Del mismo modo, los niños aprenden no sólo de los que se les dice, si no de lo que ven que hacemos, por lo que es importante que haya congruencia entre la comunicación verbal y no verbal. Algunas claves para ello son: Y transmitirle que entendemos lo que le sucede. Los niños tienen tiempos y ritmos diferentes a los adultos. Es normal que durante el proceso de adquisición de estas habilidades el niño tenga conductas desajustadas por ejemplo grita o no comparte. Los cambios exigen mucho esfuerzo y resultan difíciles incluso para los adultos. Algunas formas en las que podemos ayudarles son: Valorar los nuevos intentos y el esfuerzo. Cuando se corrija alguna conducta que es la segunda infancia pdf actitud se debe hacer de forma sencilla, manifestando lo inadecuado de la conducta, no de la persona y explicitando cual sería el comportamiento correcto, diciendo, por ejemplo: Evitar hacer por él lo que puede hacer por sí mismo, aunque el resultado final no cumpla todos los requisitos esperados. Existen tres etapas que a continuación detallaré: En esta fase excede los límites del espacio del papel, tiene una presión inestable, suele mirar hacia los lados mientras dibuja. Aquí ya existe la coordinación visual-motora, ya son capaces de realizar, puntos, círculos, líneas cortas, largas, etc. Segunda InfanciaYa pueden controlar el espacio del que es la segunda infancia pdf, aunque a veces se pueden exceder del límite. Son datos importantes para una buena interpretación. Garabato — Niño de 18 meses de edad. Tiene una cierta capacidad para dominar el entorno, y en cuanto se encuentre con situaciones que no son de su agrado, su lado negativo es la vulnerabilidad. Es un niño que nos hace saber que le gusta su condición de niño y que desea permanecer en ella todo el tiempo que sea posible, lo cual puede denotar dificultades a la hora de aceptar alguna responsabilidad, aunque sea mínima. Existe una necesidad de aferrarse al pasado feliz, es decir, el periodo transcurrido en el vientre de la madre, donde se sentía seguro, caliente y sin peligros. Es un niño continuamente en movimiento que encuentra en el juego la satisfacción para su vitalidad. Con lo pequeño que es, afronta su vida y sus experiencias con valor, entusiasmo y decisión. Es un niño muy afectuoso. Lo primero hay que resaltar la dificultad en dar una definición clara y contundente del juego. La distinción entre trabajo, juego o exploración no tiene siempre límites precisos. Esto es importante puesto que nos proporcionan algunas pistas sobre la importancia del juego en el desarrollo. En resumen, podemos señalar que por motivos obvios, no se han realizados estudios que manipulen experimentalmente los efectos de la privación de juego en el desarrollo. Sin embargo hay estudios realizados con primates en el que se observa una pérdida total de sus habilidades de interacción social y déficit intelectual. Teniendo en cuenta la gran frecuencia de la conducta de juego que es la segunda infancia pdf el niño desde edades muy tempranas y el mantenimiento de ésta a lo largo de toda su vida con los juegos de reglas, podríamos imaginarnos los efectos devastadores que la privación del juego podría suponer para el desarrollo infantil. Esta secuencia en su aparición no implica que una vez superado un nivel, éste desaparezca. Comienza en el segundo año de vida del niño, durante este periodo se desarrollan la representación y el lenguaje, por lo que se postula la aparición de una función semiótica o simbólica. Las cuatros dimensiones son: La dimensión sustitución abarca las relaciones existentes entre el objeto representado y el simbólico el significante y el significado. En un primer momento se produce una coincidencia, paulatinamente se van disociando, de modo paralelo al desarrollo representacional, de modo que un objeto puede ser utilizado en el juego para representar a otro. Hasta sustituir objetos por otros de los que no guardan ninguna relación. La descentración es la dimensión del juego referida a la distancia de uno mismo que guardan las acciones simbólicas. Los defensores de posturas interactivas han visto que es la segunda infancia pdf juego como proceso interactivo que tiene un papel central en la adquisición del lenguaje y el desarrollo cognitivo. Para Bates el juego parece ser un predictor de otras conductas representativas, como el lenguaje. En el campo de las necesidades especiales, el juego simbólico también ha sido objeto de especial atención, con la doble finalidad de instrumento diagnóstico y rehabilitador. Preferencia en que es la segunda infancia pdf una mano en particular. Esto ocurre ya que el hemisferio izquierdo del cerebro que controla el lado derecho del cuerpo, es el dominante. La función semiótica es la que permite interiorizar la acción inmediata. El sub-período de las operaciones concretas, de 7 a 11 años, se caracteriza por la aparición de las operaciones. Se que es la segunda infancia pdf de pasar las acciones a representaciones mentales y para que puede realizarse es necesario que aparezca la función semiótica, que aparece al inicio de este período por continuidad del objeto permanente, que es a la vez una representación mental y el origen de la reversibilidad. Ahora tiene que reconstruir el mundo de las acciones en representaciones mentales, esto significa que existen dos universos: Y la ausencia de nociones de conservación junto a la ausencia de reversibilidad son los indicadores de que estas edades son pre-operacionales. A partir de los siete años, cuando se les plantea el mismo problema los niños contestan: Consiste en relacionar lo nuevo con lo ya sabido. Proceso cognitivo de almacenamiento y posterior recuperación de la información. Puede ser a corto plazo o a largo plazo. Consiste en detectar, organizar y completar un estímulo -tanto interno como externo. Es otro proceso cognitivo. Consiste en utilizar el conocimiento para hacer deducciones y obtener conclusiones. Debe ser objetivo, para que no nos lleve a error. Es la evaluación de la calidad que es la segunda infancia pdf las ideas y de las soluciones. Es subjetiva y no tiene por qué utilizar los conocimientos. A medida que el niño aprende nuevas palabras, va reduciendo el significado de las palabras sobre-extendidas. Algunos niños acortan demasiado el significado de ciertas palabras p. El niño es capaz de repetir, de memoria, la conducta de un modelo ausente. El niño utiliza un objeto con una finalidad distinta a la real. Le proporciona al niño un medio de expresión propio y le permite resolver los conflictos que le plantea el mundo de los adultos. El niño es capaz de narrarnos algo que ha ocurrido anteriormente. Son imitaciones interiorizadas, evocaciones, representaciones mentales. Puede llegarse a ellas indirectamente, por ejemplo, a través del dibujo. El dibujo pasa por las siguientes etapas: SonIdeas previas que tenemos sobre algo. Piénsese en las características de una pelota: El niño se fija sólo en uno de los aspectos de una situación; o no es capaz de coordinar varios aspectos a la vez.

Esta primera etapa del desarrollo se caracteriza por los aspectos físicos de succión, que abarcan la boca, la lengua y los labios. En esta fase de la vida, la succión equivale a la alimentación y la comodidad. Se creía que el principal conflicto que ocurre durante esta fase es el destete del niño del pecho de la madre. De acuerdo con la teoría de Freud, la fase anal del desarrollo se produce entre los 18 meses y los tres años de edad. Esta fase —sostuvo Freud— se centra en la necesidad de controlar los intestinos, pero no solo se limita al control intestinal, sino que también exhorta el control que comienzan a ejercer los padres sobre los niños durante esta edad. Durante esta etapa, desde el punto de vista de Freud, la atención del niño se centra en los genitales, especialmente en el pene. Los niños y las niñas se preguntan porque las mujeres no tienen pene. A lo largo de esta etapa —asegura Freud— los hombres comienzan a que es la segunda infancia pdf sentimientos sexuales hacia sus madres; ven a sus padres como competidores y temen ser castrados, proceso que resulta en el complejo de Edipo. La obsesión en esta fase genital —sostuvo Freud— puede conducir a la desviación sexual o a la identificación con identidades sexuales débiles y confusas. La fase de latencia de Freud se desarrolla entre los seis años y el inicio de la pubertad. Esta fase no es de hecho una etapa real dentro del desarrollo psicosexual del individuo, a diferencia de otras. Por el contrario, es un período de inactividad, durante el cual los niños por lo general juegan con niños de su mismo sexo. Los impulsos sexuales del individuo permanecen reprimidos a lo lardo de esta fase, desde el punto de vista de Que es la segunda infancia pdf. De acuerdo con Freud, la fase genital se desarrolla después del comienzo de la pubertad. Quienes alcanzan la etapa genital —sostuvo Freud— se convierten en individuos adaptados y equilibrados. Esta etapa o período abarca desde el nacimiento hasta la edad de uno o dos años. Segunda InfanciaSi esos cuidados y el amor no son proveídos en esta etapa el niño crece inseguro sin confiar en si mismo ni en otras personas. La segunda etapa de Erikson ocurre durante la edad temprana infantil y abarca desde el año y medio ó dos años hasta la edad de los tres o cuatro años y medio. El niño que recibe la atención apropiada por parte de sus padres en esta etapa adquiere control en si mismo y se siente orgulloso de sus pequeños logros en vez de sentirse avergonzado. Esta es la etapa normal de los berrinches y llantos cuando sus padres no pueden complacerlos y dejarlos hacer su voluntad. Un ejemplo de como un niño puede desarrollar autonomía a esta edad es permitiéndole que escoja los zapatos que quiere usar, elegir el color de su camisa o cual tipo de galletitas quiere comer. Toma entre que es la segunda infancia pdf Predice la inteligencia medida y el éxito escolar. Pero el desempeño en la prueba puede verse afectado por: Hay factores que influyen en el desempeno academico del estudiante como: Para el ingreso a la educación media puede contener 80, palabras. Entre los años las oraciones tienen un promedio de palabras y pueden ser declarativas,negativas. Habla social-cuya intención es que el que lo escucha lo comprenda. Precursores Tolman teoría propositiva, mapas cognitivos, aprendizaje latente, expectativas y conceptos Gestalt organización perceptiva, proceso cerebral holístico, insight, pensamiento productivo y. El desarrollo cognitivo y los procesos de atención y memoria en Educación Primaria Aprendizaje y Desarrollo II Fundamentos teóricos Niños en edad escolar: Introducción a las teorías del aprendizaje cómo aprendemos? Verónica Plaza Existen diferentes teorías que intentan explicar cómo aprenden los individuos, es decir, cuales son los diferentes procesos o. María del Carmen Leiva Leiva Jean Piaget propuso a través de su teoría una serie de consideraciones, vistas desde una perspectiva psicogenética que permiten a los docentes adecuar la planificación. La Memoria Humana Definición Es un factor fundamental del aprendizaje en general, ya que mediante su utilización n somos capaces de captar, codificar, almacenar y recuperar la informacion que nos rodea. Pueden realizar operaciones mentales, como los razonamientos, para resolver problemas concretos. El desarrollo de las capacidades sensoriales, cognitivas, motrices, afectivas y sociales de los niños hasta los doce años. Laura Tayde Prieto López Nombre de los redactores de la. Katia Sandoval Rodríguez P. Qué es la inteligencia? Desarrollo Cognoscitivo en la Segunda Infancia Cap.10. Janette OrengoPublicación íntegra, formato word. Janette Orengo Educación Cap. Caracterización psicosocial de la niñez. Etapas del desarrollo Etapas del desarrollo Crecimiento -Desarrollo Los primeros 2 años Infancia temprana 2 y 3 año de vida Infancia Pre-escolar. Los niños niñas nos llegan a la escuela a los 3 años y es entonces cuando empiezan a tomar conciencia de que van a ella para aprender. Macamen Pamplona Relación entre aspectos cognitivos y del lenguaje. Habilidades cognitivas consistentemente coinciden con desarrollo lingüístico. El juego simbólico provee medios para la evaluación de. Temario de Lengua extranjera: Características, estructura y organización. Profesionalismo y Liderazgo 7. Planeamiento del Programa y Desarrollo 1. Que es la segunda infancia pdf Temprana 3 a los 6 años Objetivos Conocer el desarrollo del niño en la edad temprana: Se originan avances significativos. Bloque 2 Introducción a la semiótica: El debate semiótico sobre la realidad. Andy y Lana Wachowsky Cómo definirías los conceptos: Plastilino es un hombrecito de masa de colores que no conoce el mundo. Diferentes Tipos De "Listos: Cada sesión dura aproximadamente. Cómo trabajar y evaluar niños con necesidades educativas especiales, integrados al sistema escolar regular?

Cada niño acude a. Cómo mejorar El aprendizaje y las calificaciones escolares de su hijo a La mayoría de los padres desean que sus hijos aprendan y obtengan buenas calificaciones escolares. Qué puede hacer usted cuando. Capacidades cognitivas Capacidad verbal 1 1. Capacidad verbal 2 2. WISC V, un plus en todos los sentidos. Presentamos la Escala de. Características generales del niño y la niña hasta los seis años.

Principales factores que intervienen en su desarrollo. El arte de educar para ser Ficha técnica del curso extendido. La forma en que los padres y. Tema 1 El desarrollo humano como un hecho social 1. Qué es la Psicología del desarrollo? Que es la segunda infancia pdf la rama de la psicología dedicada a la comprensión de todos. Conservación y medio ambiente para niños menores de 5 años. Problemas relativos a la construcción del conocimiento y al cambio cognitivo 4. Dominio general y dominios específicos. Política de necesidades educativas especiales 1 Fundamentación El término necesidades educativas especiales hace referencia a las dificultades que presenta una alumna en el proceso de aprendizaje que. Introducción La red crece por momentos las necesidades que parecían cubiertas hace relativamente poco tiempo empiezan a quedarse obsoletas. Deben buscarse nuevas soluciones que dinamicen los sistemas de. Tema4 Quién quieres ser? Logros Identificar las dimensiones de la formación personal. Relacionar las fortalezas y debilidades con las oportunidades para el crecimiento personal. Mary-Kate Olsen es una Actriz, Productor ejecutivo americana. Descubre su 17 . plano de películas y series Las mejores películas en cines. Bohemian. Películas basadas en libros, Dramas, Dramas románticos, Ciencia ficción y fantasía, Fantasía, HudgensNeil Patrick HarrisDakota JohnsonMary-Kate Olsen. Protagonistas:Kirstie Alley, Steve Guttenberg, Mary-Kate Olsen. OBTENER UN MES Comedias familiares, Películas infantiles y familiares, Comedias. Audio. Pero no sуlo los jуvenes recurren a las nuevas tecnologнas para encontrar a su media naranja (o lo que se busque). The aim of this work was to study the changes in the prescribing of the medicines used in ADHD treatment in the Region of Murcia, los infieles saldran malparados de producirse un caso de hackeo como el de Ashley Madison. Haber superado la Prueba de Acceso a la Universidad para mayores de 45 a os en una universidad de Andaluc a?

El Hollyoaks Estate ocupa una casa de piedra reformada situada en un parque de 9 hectáreas repleto de olivos, robles y viñedos Ubicación 9,6 . El B [ Road Altar Sofia Vergara Amp Joe Manganiello Wedding Plans 2 ] - Best Free Home . Date Night Outfit Inspiration from Celebrities - Sofia Vergara in a ruffle. Sofia Vergara has claimed she'd never set a date for her wedding, despite Joe Manganiello revealing they'd already picked a time and place to. No hay hombre más enamorado que Joe Manganiello. En una entrevista con Ocean Drive, habló del gran amor que le tiene a Sofía Vergara y. For more information on cookies including how to manage your consent visit our Cookie Policy. This content is available customized for our international audience. Would you like to view this in our US edition? Joe Manganiello Reveals the Moment He Knew Sofia Vergara Was “The One”Would you like to view this in our Canadian edition? Would you like to view this in our UK edition? Would you like to view this in our Australian edition? Would you like to view this in our Asia edition?

Dieser Inhalt ist für internationale Besucher verfügbar. Möchtest du ihn in der deutschen Version anschauen?

Would you like to view this in our German edition? Une version adaptée de ce contenu est disponible pour notre public international. Souhaitez-vous voir ça dans notre édition française? Would you like to view this in our French edition? El ex de Sofía Vergara detesta que ella sea colombiana Inicialmente, fue a la revista Star donde llevaron la "primicia" del supuesto divorcio a su portada bajo el título " Sofía y Joese acabó". La química entre ellos fue inmediata.

La actriz presumió una imagen junto a Joe, ambos con una sonrisa dibujada en el rostrocon ese mismo gesto de complicidad que los ha caracterizado durante todo este tiempo. Por supuesto, la actriz no pudo olvidar incluir una bella y reservada dedicatoria. En la postal, Sofía toma a Joe del cuello y él la sostiene por la cintura, en lo que parece ser el instante en que disfrutan sobre una pista de baile, bajo tenues luces rojas y rodeados de sus amigos. Sofia Vergara talks weddingAunque ambos tengan muchos compromisos profesionales, han logrado tener un perfecto equilibrio en su matrimoniodejando claro que el verdadero amor sí existe. Ser musa de Alejandro Sanz no es algo que cualquier actriz, modelo o cantante pueda presumir, pues las chicas que aparecen en sus videos han sido Back Next Meghan Markle's secret business meeting ahead of royal baby birth revealed. Sofía y Joe en tarde de paseo Joe reveló que para su primer aniversario de bodasél le regló un libro con todos los detalles de su romance; desde su primera cita hasta el día de su boda. 9 Best Moments of Sofia VergaraLetra y Acordes de Andar Conmigo, Julieta Venegas. Canción con Letra, Acordes y Tablaturas para Guitarra. Tabs |

RSS Feed

RSS Feed